| · | 21.03 | Опубликован легковесный дистрибутив antiX 26 (16 +6) |

|

Представлен легковесный Live-дистрибутив AntiX 26, построенный на пакетной базе Debian и нацеленный на установку на устаревшее оборудование. Выпуск основан на пакетной базе Debian 13, но поставляется без системного менеджера systemd и с eudev вместо udev. Для инициализации по умолчанию используется runit. Пользовательское окружение по умолчанию сформировано при помощи оконного менеджера IceWM, но дополнительно в поставку включены fluxbox, jwm и herbstluftwm. Размер iso-образов: 2.3 ГБ (полный, включает LibreOffice и 4 оконных менеджера – IceWM, fluxbox, jwm и herbstluftwm) и 676 МБ (без графики). Сборки подготовлены для архитектур x86_64 и i386.

В новом выпуске осуществлён переход на пакетную базу Debian 13 (ранее использовался Debian 12). Для использования доступны 5 систем инициализации: runit (по умолчанию), sysVinit, dinit, s6-rc и s6-66. В полной сборке предложено ядро Linux 6.6 (было 6.1), а в остальных сборках 5.10.224. Состав:

| ||

|

Обсуждение (16 +6) |

Тип: Программы |

| ||

| · | 21.03 | Выпуск системы инициализации SysVinit 3.16 (11 +11) |

|

Опубликован релиз классической системы инициализации SysVinit 3.16, которая широко применялась в дистрибутивах Linux во времена до systemd и upstart, а теперь продолжает использоваться в таких дистрибутивах, как Devuan, Slackware, Debian GNU/Hurd и antiX. Код написан на языке Си и распространяется под лицензией GPLv2. Версии применяемых в связке с sysvinit утилит insserv и startpar не изменились. Утилита insserv предназначена для организации процесса загрузки с учётом зависимостей между init-скриптами, а startpar применяется для обеспечения параллельного запуска нескольких скриптов в процессе загрузки системы.

В новой версии SysVinit расширены возможности скрипта sysd2v, предназначенного для преобразования unit-файлов systemd в sysv-скрипты. Удалён неиспользуемый код из sulogin. Удалены некоторые отладочные сообщения при чтении содержимого каталога /etc/inittab.d/ и документированы особенности чтения /etc/inittab.d/ в man-руководстве inittab. Проведена чистка man-страниц inittab и init.

| ||

|

Обсуждение (11 +11) |

Тип: Программы |

| ||

| · | 21.03 | Выпуск Cambalache 1.0, инструмента для разработки GTK-интерфейсов (28) |

|

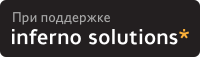

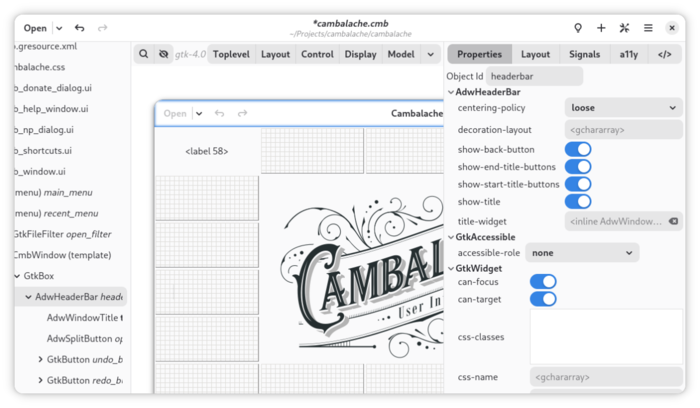

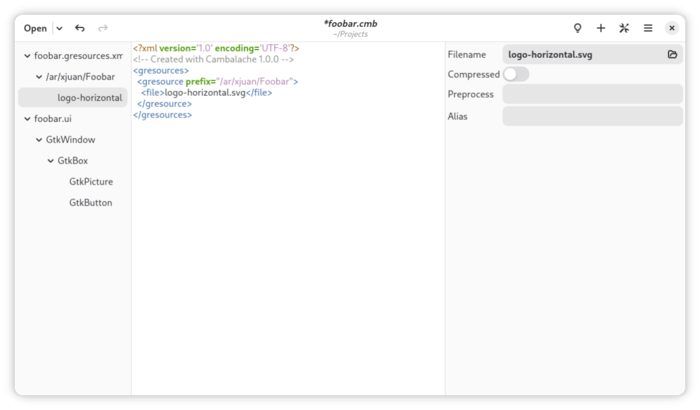

Представлен релиз проекта Cambalache 1.0, развивающего инструмент быстрой разработки интерфейсов для GTK 3 и GTK 4, использующий визуальное проектирование (WYSIWYG), парадигму MVC и философию первостепенного значения модели данных. Присвоение номера версии 1.0 преподносится как достижение готовности проекта к широкому использованию. Код написан на Python и поставляется под лицензией LGPLv2.1. Для установки доступен пакет в формате flatpak.

В отличие от Glade в Cambalache предоставляется поддержка ведения нескольких интерфейсов пользователя в одном проекте. Cambalache не зависит от GtkBuilder и GObject, но предоставляет модель данных, соответствующую системе типов GObject. Поддерживается редактирование, визуализация и создание GTK-стилей в формате CSS, редактирование XML-файлов с ресурсами GResources, создание шаблонов и виджетов, использование XML-файлов GtkBuilder и разметки Blueprint. Модель данных может импортировать и экспортировать разом несколько интерфейсов, поддерживает объекты, свойства и сигналы GtkBuilder, предоставляет стек отката операций (Undo / Redo) и возможность сжатия истории команд. Для генерации модели данных из gir-файлов предоставляется утилита cambalache-db, а для генерации классов GObject из таблиц модели данных - утилита db-codegen. Интерфейс может генерироваться на базе GTK 3 и GTK 4, в зависимости от определённой в проекте версии. Для обеспечения поддержки разных веток GTK формирование рабочей области осуществляется в отдельном процессе с привлечением виджета Casilda, позволяющего встраивать в GTK4-приложения окна других процессов и реализованного в форме специализированного композитного сервера, использующего протокол Wayland и библиотеку wlroots. Casilda создаёт виртуальные устройства ввода, события в которые транслируются из GtkEventController, а также виртуальное устройство вывода, имеющее размер как у встроенного в приложение виджета. При помощи wlroots содержимое для предпросмотра отрисовывается в пиксельный буфер и загружается как поверхность Cairo (cairo.Surface) для отрисовки в GTK.

| ||

|

Обсуждение (28) |

Тип: Программы |

| ||

| · | 21.03 | Выпуск GNU Autoconf 2.73 (21 +9) |

|

После более года разработки опубликован выпуск пакета GNU Autoconf 2.73, в котором поставляется набор M4-макросов для создания скриптов автоконфигурации для сборки приложений в различных Unix-подобных системах (на основе подготовленного шаблона выполняется генерация скрипта "configure"). В новой версии в основном улучшена поддержка GNU Gettext и опубликованного в 2024 году стандарта языка Си - C23, а также компиляторов, по умолчанию использующих данный стандарт.

| ||

|

Обсуждение (21 +9) |

Тип: Программы |

| ||

| · | 21.03 | Выпуск стандартной Си-библиотеки Musl 1.2.6 (22 +12) |

|

После двух лет разработки представлен релиз стандартной Си-библиотеки Musl 1.2.6, предоставляющей реализацию libc, которая подходит для применения как на стационарных ПК и серверах, так и на мобильных системах, сочетая полноценную поддержку стандартов (как в Glibc) с небольшим размером, низким потреблением ресурсов и высокой производительностью (как в uClibc, dietlibc и Android Bionic). Имеется поддержка всех обязательных интерфейсов C99 и POSIX 2008, а также частично C11 и набор расширений для многопоточного программирования (POSIX threads), управления памятью и работы с локалями. Код Musl поставляется под свободной лицензией MIT.

Основные изменения:

| ||

|

Обсуждение (22 +12) |

Тип: Программы |

| ||

| · | 21.03 | В AlmaLinux появилась поддержка архитектуры RISC-V (32 +10) |

|

Разработчики проекта AlmaLinux, развивающего редакцию дистрибутива Red Hat Enterprise Linux (RHEL), объявили о добавлении в дистрибутив AlmaLinux Kitten 10 поддержки архитектуры RISC-V (RV64GC). Редакция AlmaLinux Kitten 10 основана на пакетной базе CentOS Stream 10, развивается с использованием непрерывной модели обновления пакетов и используется в качестве upstream-а для ветки AlmaLinux 10. Cборки AlmaLinux Kitten 10 для RISC-V доступны в форме официального docker-образа и типовых образов виртуальных машин. В ближайшее время обещают опубликовать системные образы для плат StarFive VisionFive 2 (JH7110) и SiFive HiFive Premier P550 (ESWIN EIC7700).

| ||

|

Обсуждение (32 +10) |

Тип: К сведению |

| ||

| · | 21.03 | Выпуск Wine 11.5 и Wine-staging 11.5 (11 +6) |

|

Опубликован экспериментальный выпуск открытой реализации Win32 API - Wine 11.5. С момента выпуска 11.4 было закрыто 22 отчёта об ошибках и внесено 208 изменений.

Наиболее важные изменения:

Одновременно сформирован выпуск проекта Wine Staging 11.5, предоставляющего расширенные сборки Wine, включающие не полностью готовые или рискованные патчи, пока непригодные для принятия в основную ветку Wine. По сравнению с Wine в Wine Staging предоставляется 228 дополнительных патчей. В новом выпуске Wine Staging осуществлена синхронизация с кодовой базой Wine 11.5 и обновлён код vkd3d. В основной состав Wine перенесены патчи с поддержкой эмуляции системных вызовов x86_64 в ntdll. В windows.web добавлена поддержка парсинга массивов и объектов JSON. В windows.ui реализован интерфейс IRadialControllerInterop.

| ||

|

Обсуждение (11 +6) |

Тип: Программы |

| ||

| · | 20.03 | Опубликован Fedora Asahi Remix 43, дистрибутив для ARM-чипов Apple (33 +6) |

|

Опубликован дистрибутив Fedora Asahi Remix 43, предназначенный для установки на компьютеры Mac, оснащённые ARM-чипами, разработанными компанией Apple. Fedora Asahi Remix 43 основан на пакетной базе Fedora Linux 43 и оснащён инсталлятором Calamares. Изначально дистрибутив Asahi Linux развивался на основе Arch Linux, но в 2023 году был переведён на пакетную базу Fedora, что позволило сфокусировать усилия на обратном инжиниринге и поддержке оборудования, а сборку готового к установке дистрибутива передать рабочей группе Fedora Asahi SIG.

В Fedora Asahi Remix обеспечена возможность работы на системах Apple Mac, оснащённых ARM-чипами серии Apple Silicon - M1, M2, M3 и M4, применяемых в устройствах Mac Mini, MacBook Air и Mac Pro. На устройствах с чипами M1 и M2 полностью поддерживается: звуковая подсистема компьютеров Apple, камера, Wi-Fi, Bluetooth, устройства ввода, USB Type C (USB 3.0) и беспроводная зарядка MagSafe. Пока не поддерживается: подключение экрана через USB-C, Thunderbolt/USB4, микрофон и Touch ID. В качестве основного пользовательского окружения поставляется KDE Plasma 6.6, но опционально доступна редакция с GNOME 49, а также версия для серверов и минималистичная сборка. В редакциях с KDE и GNOME используется Wayland, а для запуска X11-приложений применяется DDX-сервер XWayland. В графических драйверах поддерживается OpenGL 4.6, OpenGL ES 3.2 и Vulkan 1.4 (в родных графических драйверах для чипов M1 от компании Apple реализована только спецификация OpenGL 4.1). Для запуска в отдельных виртуальных машинах приложений, собранных для систем x86_64, предоставляется инструментарий muvm и слой эмуляции на базе пакета FEX. При эмуляции поддерживается проброс GPU и использование Wine с прослойками DXVK и vkd3d-proton для выполнения компьютерных игр, собранных для архитектуры x86_64 и распространяемых через каталог Steam. Кроме изменений, свойственных выпуску Fedora Linux 43, таких как переход на пакетный менеджер RPM 6 и задействование нового бэкенда DNF5 для PackageKit, отмечается добавление поддержки Mac Pro, микрофона в MacBook M2 Pro/Max и частоты обновления экрана 120Hz в моделях MacBook Pro 14/16.

| ||

|

Обсуждение (33 +6) |

Тип: Программы |

| ||

| · | 20.03 | В ReactOS обеспечена совместимость с проприетарными видеодрайверами (58 +39) |

|

Проект ReactOS сообщил о значительном прогрессе в обеспечении совместимости с проприетарными видеодрайверами. Благодаря

серии исправлений и внедрению подсистем KMDF (Kernel-Mode Driver Framework) и WDDM (Windows Display Driver Model) удалось реализовать поддержку примерно 90% драйверов GPU для Windows XP и Windows Server 2003. До внесения изменений запуск многих фирменных драйверов либо заканчивался сбоем, либо работал нестабильно. Теперь же в свежих ночных сборках ветки 0.4.16 наблюдается устойчивая работа драйверов от различных производителей, включая Intel, NVIDIA и AMD.

Среди прочего, продемонстрирована работа ReactOS на реальном оборудовании и загрузка с установленными драйверами для видеокарт уровня Intel GMA 945, NVIDIA GeForce 8800 GTS и GTX 750 Ti и AMD Radeon HD 7530G. Отдельно отмечается успешный запуск на мобильной графике, например NVIDIA Quadro 1000M, где помимо 2D/3D-ускорения также функционируют звук и сетевые подключения. В дополнительных тестах также подтверждена работа на более редких и устаревших конфигурациях, включая ноутбук с Radeon Xpress 1100, а также на высокопроизводительных видеокартах, таких как NVIDIA GTX Titan X. Особую роль сыграл принятый в основную ветку проекта патч для подсистемы управления памятью, который повысил стабильность работы драйверов и снизил количество сбоев при инициализации графических адаптеров.

| ||

| · | 20.03 | Linux Foundation распределит $12.5 млн на поддержание безопасности открытого ПО (66 –1) |

|

Организация Linux Foundation объявила о выделении грантов, общим размером 12.5 млн долларов, которые будут использованы для оказания помощи в сопровождении значимых открытых проектов и разработки решений для усиления безопасности. Средства на выплату грантов переданы компаниями Anthropic, AWS, GitHub, Google, Google DeepMind, Microsoft и OpenAI.

Распределением средств займутся проект Alpha-Omega и организация OpenSSF, созданные под эгидой Linux Foundation для работы в таких областях, как аудит и тестирование безопасности открытого ПО, скоординированное раскрытие информации об уязвимостях, распространение исправлений, разработка инструментов для обеспечения безопасности, публикация лучших практик по безопасной организации разработки и выявление связанных с безопасностью угроз в открытом ПО. Выделяемые средства предоставят сопровождающим дополнительные ресурсы в условиях усложнения процесса обеспечения безопасности, ускорения выявления уязвимостей и увеличения потока сообщений о новых уявзимостях, вызванных применением активно развивающихся AI-инструментов. Последнее время сопровождающие сталкиваются с наплывом сообщений об уязвимостях, многие из которых сгенерированы автоматически, не имея при этом должных ресурсов и инструментов для эффективного разбора и устранения подобных проблем. Alpha-Omega и OpenSSF будут напрямую работать с сообществами и разработчиками, вовлечёнными в сопровождение открытых проектов, для разработки новых инструментов в области безопасности, сочетающихися с существующими рабочими процессами в открытом ПО. Инициатива также позволит сформировать стратегии, которые помогут сопровождающим справляться с увеличивающимися требованиями к безопасности и повысить общую устойчивость экосистемы открытого ПО.

| ||

|

Обсуждение (66 –1) |

Тип: К сведению |

| ||

| · | 20.03 | Опубликована децентрализованная платформа совместной разработки Radicle 1.7 (32 +15) |

|

Опубликован выпуск P2P-платформы Radicle 1.7, нацеленной на создание децентрализованного сервиса совместной разработки и хранения кода, похожего на GitHub и GitLab, но не привязанного к конкретным серверам, не подверженного цензуре и работающего с использованием ресурсов участников P2P-сети. Платформа поддерживает типовые элементы социального взаимодействия разработчиков, такие как issue, патчи и рецензии на код. Наработки проекта написаны на языке Rust и распространяются под лицензиями Apache 2.0 и MIT. Сборки подготовлены для Linux и macOS. Дополнительно развиваются десктоп-клиент, web-интерфейс и консольный интерфейс.

Radicle позволяет не зависеть при разработке и распространении кода от централизованных платформ и корпораций, привязка к которым вносит дополнительные риски (единая точка отказа, компания может закрыться или изменить условия работы). Для управления кодом в Radicle используется привычный Git, расширенный средствами определения репозиториев в P2P-сети. Все данные в первую очередь сохраняются локально (концепция local-first) и всегда доступны на компьютере разработчика, независимо от состояния сетевого подключения. Участники предоставляют доступ к своему коду и связанным с кодом артефактам, таким как патчи и обсуждения исправления ошибок (issues), которые сохраняются локально и реплицируются на узлы других заинтересованных разработчиков, подключённые к общей децентрализованной P2P-сети. В итоге формируется глобальный децентрализованный Git-репозиторий, данные которого реплицированы и продублированы на разных системах участников. Для определения соседних узлов в P2P-сети применяется протокол Gossip, а для репликации данных между узлами протокол Heartwood, основанный на Git. Так как протокол основан на Git, платформу легко интегрировать с существующими инструментами для разработки на Git. Для идентификации узлов и верификации репозиториев используется криптография на основе открытых ключей, без применения учётных записей. Аутентификация и авторизация осуществляется на основе открытых ключей без централизованных удостоверяющих серверов. Каждый репозиторий в P2P-сети имеет свой уникальный идентификатор и самосертифицирован (self-certifying), т.е. все действия в репозитории, такие как добавление коммитов и оставление комментариев к issue, заверяются владельцем цифровой подписью, позволяющей убедиться в корректности данных на других узлах без использования централизованных удостоверяющих центров. Для получения доступа к репозиторию достаточно, чтобы в online находился хотя бы один узел, на котором имеется его реплицированная копия. Узлы в P2P-сети могут подписываться на определённые репозитории и получать обновления. Возможно создание приватных репозиториев, доступных только определённым узлам. Для управления и владения репозиторием используется концепция "делегатов" (delegates). Делегатом может быть как отдельный пользователь так и бот или группа, привязанные к специальному идентификатору. Делегаты могут принимать в репозиторий патчи, закрывать issue и задавать права доступа к репозиторию. К каждому репозиторию может быть привязано несколько делегатов. Radicle-репозитории хранятся на системах пользователей в виде обычных git-репозиториев, в которых присутствуют дополнительные пространства имён для хранения данных пиров и форков, с которыми осуществляется текущая работа. Обсуждения, предлагаемые патчи и компоненты для организации рецензирования тоже сохраняются в git-репозитории в виде совместных объектов (COB - Collaborative Objects) и реплицируются между пирами. В новом выпуске:

| ||

|

Обсуждение (32 +15) |

Тип: Программы |

| ||

| · | 20.03 | Google анонсировал новый процесс установки сторонних приложений в Android (222 –51) |

|

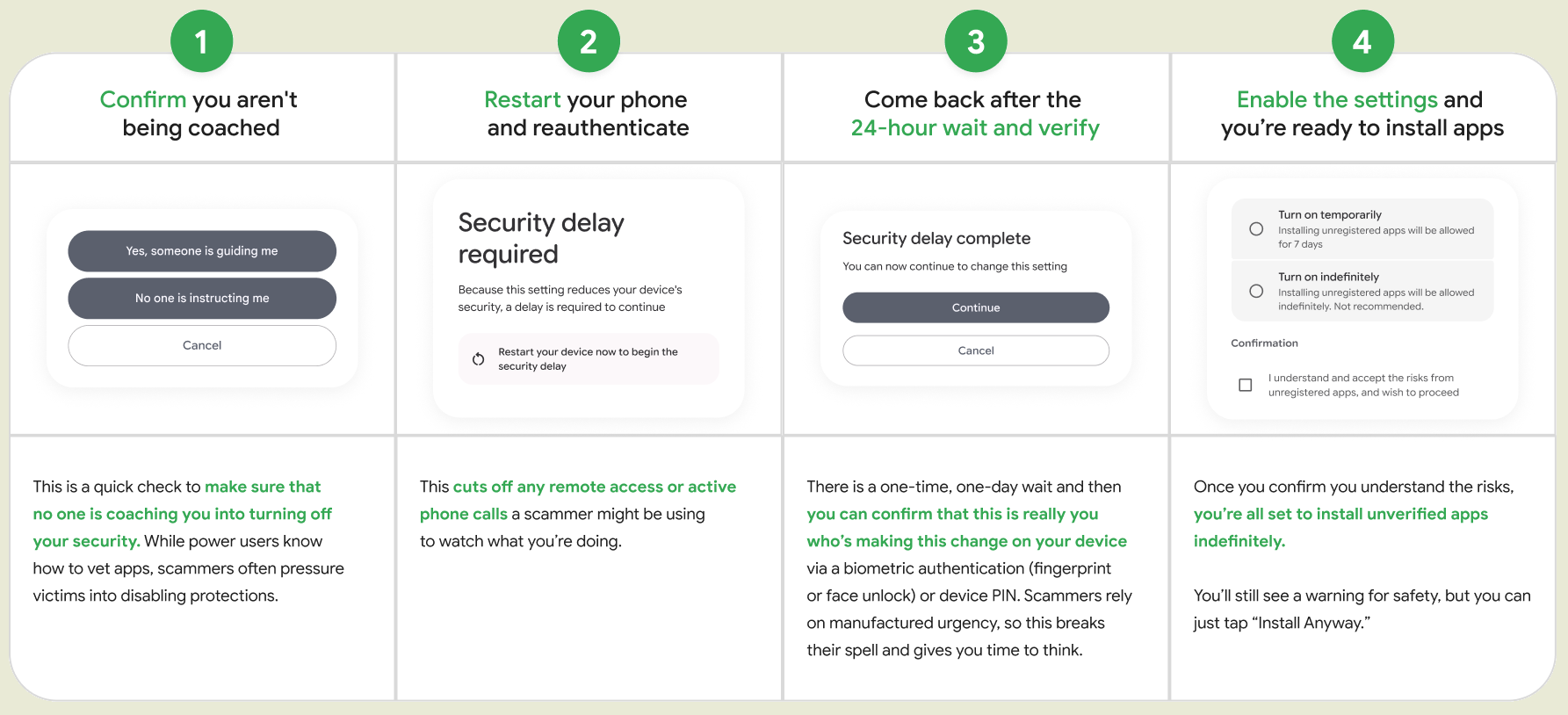

Компания Google сообщила, что с учётом пожеланий сообщества реализовала новый процесс установки сторонних неверифицированных приложений в Android, который будет действовать после внедрения обязательной регистрации разработчиков и приложений в сертифицированных сборках Android. Метод вводит 24-часовой период ожидания после включения опции для разработчиков, допускающей установку приложений из вручную загруженных apk-пакетов, созданных разработчиками, не зарегистрировавшими пакеты в Google и не подтвердившими свои персональные данные.

Алгоритм установки вручную загруженных пакетов сведётся к следующим действиям:

Помимо нового метода сохранится и ранее доступная возможность установки приложений при помощи утилиты "adb" (Android Debug Bridge), требующая подключения устройства к внешнему компьютеру и включения режима разработчика. Также будет предоставлена возможность регистрации бесплатного типа учётных записей для энтузиастов и студентов, работающая без подтверждения личности, но требующая регистрации в Android Developer Console каждого устройства, на которое приложение может быть установлено, и ограниченная 20 устройствами. Напомним, что Google переходит к использованию на сертифицированных Android-устройствах зарегистрированных приложений от верифицированных разработчиков. Для верификации разработчик должен платно (25 долларов) зарегистрироваться в сервисе Android Developer Console, если он до этого не зарегистрирован в Google Play, и предоставить такие данные, как ФИО, адрес проживания, email, телефонный номер и фото документа, удостоверяющего личность. Для организаций потребуется подтверждение сайта и предоставление международного идентификатора юридических лиц (DUNS). После регистрации разработчик должен добавить свои приложения и подтвердить, что он является их автором, предоставив полные имена пакетов и ключи для цифровых подписей. Верификация станет обязательной в Бразилии, Индонезии, Сингапуре и Таиланде в сентябре 2026 года и будет распространена на остальные страны в 2027 году.

| ||

|

Обсуждение (222 –51) |

Тип: К сведению |

Интересно

| ||

| · | 20.03 | Предварительный выпуск дистрибутива для игровых консолей SteamOS 3.8.0 (40 +23) |

|

Компания Valve представила предварительный выпуск операционной системы SteamOS 3.8.0. Операционная система SteamOS поставляется в устройствах Steam Deck и с недавних пор используется в игровых консолях некоторых других производителей, таких как Lenovo Legion Go S и ASUS ROG Ally. Для установки следует выставить канал "Steam Deck Preview" в настройках обновления "Settings > System > System Update Channel". Отдельно энтузиастами развивались неофициальные сборки HoloISO и SteamFork, но они находятся в заброшенном состоянии.

Платформа основана на Arch Linux, использует для ускорения запуска игр композитный сервер Gamescope на базе протокола Wayland, поставляется с доступной только на чтение корневой ФС, применяет атомарный механизм установки обновлений, поддерживает пакеты Flatpak, использует мультимедийный сервер PipeWire и предоставляет два режима работы интерфейса (оболочка Steam и рабочий стол KDE Plasma). Среди изменений:

| ||

|

Обсуждение (40 +23) |

Тип: Программы |

| ||

| · | 20.03 | Обновление OpenWrt 24.10.6 и 25.12.1 (86 +19) |

|

Представлен корректирующий выпуск дистрибутива OpenWrt 25.12.1, развиваемого для сетевых устройств, таких как маршрутизаторы, коммутаторы и точки доступа. OpenWrt поддерживает более 2200 устройств и предлагает систему сборки, упрощающую кросс-компиляцию и создание собственных сборок. Подобные сборки позволяют формировать готовые прошивки с желаемым набором предустановленных пакетов, оптимизированные под конкретные задачи. Готовые сборки опубликованы для 41 целевой платформы (в прошлой ветке поддерживалось 39 платформ).

Среди изменений:

Одновременно сформировано обновление прошлой ветки OpenWrt 24.10.6, в котором устранены уязвимости в компонентах umdns, jsonpath, LuCI и procd, а также исправлены накопившиеся ошибки, связанные с поддержкой оборудования в платформах mediatek, airoha, ath79, imx, ipq40xx, lantiq, mt7620, ramips и realtek. Обновлены версии ядра Linux 6.6.127, openssl 3.0.19, procd 2026-03-14, umdns 2026-02-06 и wireless-regdb 2026.02.04. Ветка OpenWrt 24.10 будет поддерживаться до сентября 2026 года.

| ||

|

Обсуждение (86 +19) |

Тип: Программы |

| ||

| · | 19.03 | Введён в строй AI-сервис Sashiko для рецензирования изменений в ядре Linux (84 –6) |

|

Роман Гущин (Roman Gushchin) из команды разработчиков ядра Linux, работающий в Google, объявил о создании новой системы проверки кода с использованием больших языковых моделей. Разработка велась последние несколько месяцев и получила название Sashiko, в честь традиционного японского плетения, состоящее из небольших прямых стежков, образующих разные узоры.

Sashiko уже некоторое время используется в компании Google для выявления проблем, а теперь стал доступен для всех и запущен для автоматического рецензирования всех патчей, отправляемых в список рассылки разработчиков ядра Linux. Код Sashiko написан на языке Rust и открыт под лицензией Apache 2.0. Система самодостаточна и может использоваться на собственном оборудовании. Sashiko был разработан для работы с моделью Google Gemini Pro 3.1, но частично протестирован с Claude и, вероятно, будет работать с другими современными большими языковыми моделями. Использованные для рецензирования промпты основаны на наборе review-prompts, подготовленном Крисом Мейсоном (Chris Mason), создателем файловой системы Btrfs. Бюджет токенов и инфраструктуру Sashiko финансирует Google. Права на проект переданы организации Linux Foundation. Судя по проведённым тестам, при использовании модели Gemini 3.1 Pro инструментарий Sashiko смог обнаружить 53.6% ошибок из неотфильтрованного набора, включающего 1000 недавних проблем в ядре, отмеченных тегами "Fixes:". На первый взгляд 53.6% выглядит не слишком впечатляющим, но следует иметь в виду, что все из выявленных проблем вначале не были замечены при рецензировании людьми и оказались включены в основную ветку ядра. Уровень ложных срабатываний, оценённый на основе выборочной ручной проверки, составил не более 20%. Рецензирование разделено на 9 стадий, в ходе которых выявляются архитектурные проблемы, нарушения UAPI, расхождения с заявленной функциональностью, некорректное использование API, наличие недокументированных функций, логические ошибки, отсутствия проверки возвращаемых значений и кодов ошибок, утечки памяти, обращения к памяти после освобождения, двойное освобождение памяти, некорректная работа с очередями и таймерами, возникновение взаимных блокировок, ошибки при работе с потоками, переполнения буферов, утечки информации из неинициализированной памяти, а также специфичные для драйверов проблемы, связанные с использованием регистров, маппингом DMA и доступом к памяти.

| ||

| Следующая страница (раньше) >> | ||